Запуск собственного веб-проекта, корпоративного приложения или облачного хранилища начинается с одного критически важного шага — развертывания серверной инфраструктуры.

Без грамотной конфигурации даже самое мощное железо превращается в источник проблем: сайты виснут под нагрузкой, базы данных теряют информацию, а хакеры находят лазейки за считанные минуты.

В этой статье разберем, как правильно настраивать сервер с нуля: от выбора операционной системы до организации резервного копирования.

Материал будет полезен:

- владельцам бизнеса, которые хотят понять логику процесса;

- начинающим администраторам, осваивающим первые проекты;

- разработчикам, создающим тестовые окружения.

Вы узнаете, какие компоненты входят в базовую конфигурацию, как защитить систему от взлома и почему вообще важен мониторинг.

Что входит в настройку сервера

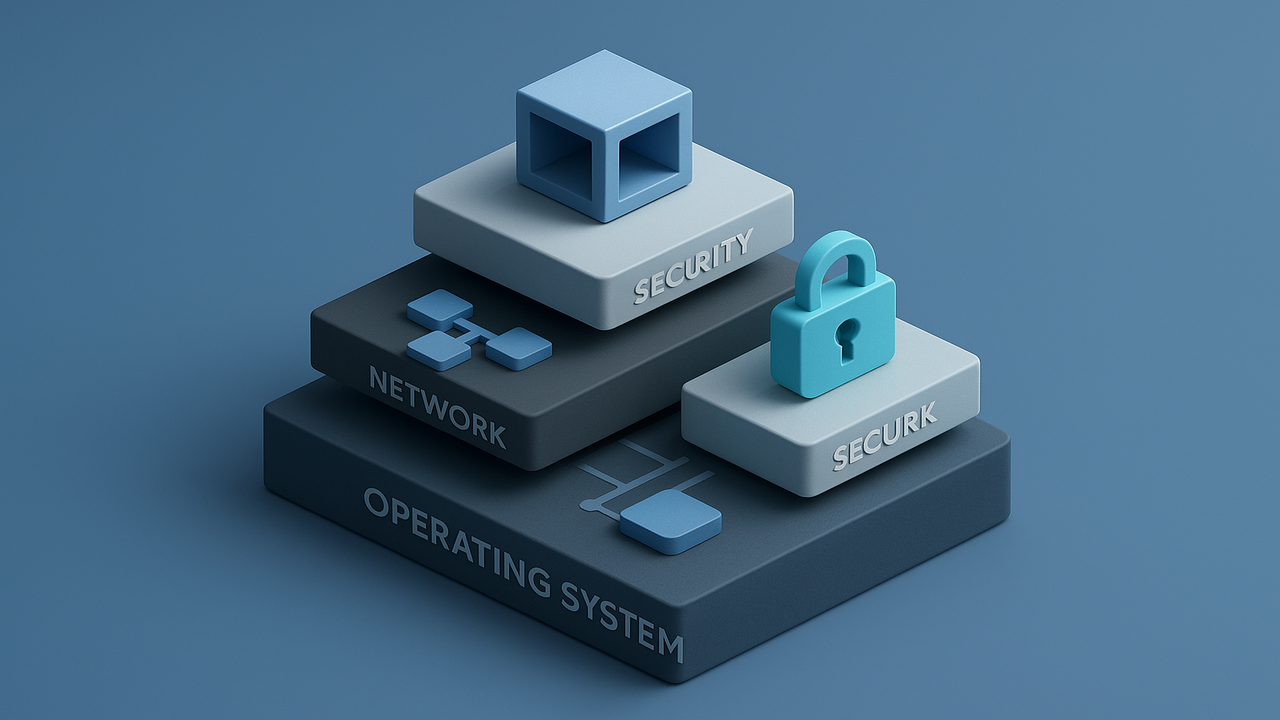

Серверная инфраструктура состоит из нескольких взаимосвязанных уровней. Каждый отвечает за определенную функцию: один управляет сетевым трафиком, другой защищает данные, третий обеспечивает доступ пользователей.

Прежде чем узнавать, как настроить сервер для продуктивной работы, важно понять архитектуру системы и последовательность действий. Пропуск любого этапа приводит к уязвимостям или нестабильной работе.

Настройка операционной системы

Операционная система — фундамент всей конструкции. Для веб-проектов чаще выбирают Linux (Ubuntu Server, CentOS Stream, Debian), для корпоративных решений — Windows Server.

После установки критически важно обновить все компоненты до актуальных версий, удалить лишние пакеты и отключить неиспользуемые службы. Это снижает поверхность атаки и освобождает ресурсы.

Конфигурация сетевых параметров

Сетевые параметры определяют, как машина общается с внешним миром. Понимание того, как настроить сеть сервера, критически важно для стабильной работы всей инфраструктуры.

Статический IP-адрес избавляет от необходимости отслеживать изменения, правильно настроенный DNS ускоряет разрешение доменных имен, корректная маска подсети обеспечивает взаимодействие с другими узлами локальной сети. Ошибка на этом этапе может полностью заблокировать доступ к системе.

Управление пользователями и правами доступа

Работа под административной учетной записью постоянно — распространенная ошибка, которая открывает злоумышленникам полный контроль над системой при компрометации аккаунта.

Создание отдельных учетных записей для разных сервисов, использование групп и политик безопасности помогают изолировать процессы друг от друга.

Настройка безопасности

Защита начинается с брандмауэра, фильтрующего входящий и исходящий трафик. Закрытие неиспользуемых портов, запрет подключений с подозрительных адресов, включение системы обнаружения вторжений — базовые меры.

Дополнительно стоит настроить автоматические обновления безопасности, двухфакторную аутентификацию для критичных аккаунтов и регулярное сканирование на наличие уязвимостей.

После базовой конфигурации системы защиты необходимо систематизировать подход. Документирование того, как настроить настройки сервера, помогает избежать конфликтов между компонентами и упрощает диагностику проблем. Создайте файл с описанием всех изменений: какие порты открыты, какие службы запущены, какие правила брандмауэра активны.

Установка и настройка сервисов

Сервисы — это программы, которые выполняют конкретные функции: веб-серверы отдают страницы сайтов, базы данных хранят информацию, почтовые агенты передают сообщения.

Для веб-проектов важно знать, как настроить сервер сайта корректно: типичная связка — Nginx или Apache в качестве веб-сервера, MySQL или PostgreSQL для работы с данными, Redis для кэширования.

Каждый компонент требует индивидуальной конфигурации: лимиты подключений, таймауты, размеры буферов.

Оптимизация производительности

После базовой конфигурации необходимо адаптировать систему под конкретную нагрузку. Знание того, как настроить работу сервера для максимальной отдачи, отличает профессионала от новичка. Тюнинг ядра Linux позволяет увеличить лимиты на количество открытых файлов и сетевых соединений.

Настройка кэширования снижает нагрузку на дисковую подсистему. Балансировка нагрузки распределяет запросы между несколькими экземплярами приложения. Без этого шага даже мощное оборудование будет простаивать, пока узкие места тормозят всю систему.

Настройка резервного копирования и восстановления

Потеря данных из-за сбоя диска, ошибки администратора или вирусной атаки может обрушить бизнес за несколько часов. Автоматическое резервное копирование с хранением нескольких версий на удаленном хранилище — обязательный элемент любой серверной инфраструктуры.

Не менее важно регулярно проверять процедуру восстановления: бэкап, который невозможно развернуть, бесполезен.

Мониторинг и логирование

Система мониторинга отслеживает состояние компонентов в реальном времени: загрузку процессора, использование памяти, заполненность дисков, доступность сервисов. При превышении пороговых значений администратор получает уведомление и может предотвратить катастрофу.

Логи фиксируют все события: попытки подключения, ошибки приложений, изменения конфигурации. Анализ записей помогает выявить источник проблемы и восстановить хронологию инцидента.

Настройка домена и интеграция с Active Directory

В корпоративной среде машины объединяются в домен, управляемый централизованной службой каталогов Active Directory (для Windows) или аналогами вроде FreeIPA (для Linux).

Это упрощает администрирование: политики безопасности, права доступа и обновления применяются автоматически ко всем узлам. Интеграция требует правильной конфигурации DNS, синхронизации времени и настройки доверительных отношений.

Настройка виртуализации и облачных сервисов

Виртуализация позволяет запускать несколько изолированных окружений на одном физическом хосте. Технологии KVM, VMware ESXi, Hyper-V создают виртуальные машины с собственными операционными системами.

Контейнеризация (Docker, Podman) идет дальше, упаковывая приложения вместе с зависимостями в легковесные контейнеры. Облачные платформы предоставляют готовую инфраструктуру с возможностью масштабирования по требованию, но требуют настройки сетевых групп, политик IAM и интеграции с внутренними системами.

Шаг 1. Подготовка и установка операционной системы

Первый этап — выбор дистрибутива и его развертывание на целевом оборудовании или виртуальной машине. Понимание того, как установить и настроить сервер с нуля, закладывает фундамент для всей дальнейшей работы инфраструктуры.

Выбор дистрибутива ОС

Ubuntu Server — популярное решение для веб-разработки благодаря обширной документации и долгосрочной поддержке LTS-версий. CentOS Stream подходит для энтерпрайз-проектов, где важна стабильность и совместимость с Red Hat.

Debian привлекает минималистов строгой политикой включения пакетов. Windows Server необходим, если инфраструктура завязана на технологиях Microsoft: IIS, .NET, SQL Server, Active Directory.

Создание загрузочного носителя и установка ОС

Скачайте ISO-образ с официального сайта разработчика. Для записи на флешку используйте утилиты вроде Rufus (Windows) или dd (Linux). При загрузке выберите режим установки — графический или текстовый.

Укажите раскладку диска: автоматическое разбиение подходит для простых случаев, ручное — когда нужны отдельные разделы для логов, баз данных или пользовательских файлов.

Обновление ОС и установка базовых пакетов

Сразу после первого входа обновите систему до актуального состояния. В Ubuntu это команда apt update && apt upgrade, в CentOS — dnf update.

Установите минимальный набор инструментов: текстовый редактор (vim, nano), утилиты для работы с сетью (curl, wget, net-tools), систему контроля версий (git).

Этот этап показывает, как правильно настраивать сервер на начальной стадии развертывания. Избегайте установки графических окружений на серверах — они потребляют ресурсы и расширяют поверхность атаки.

Шаг 2. Настройка BIOS/UEFI для физических серверов

Если работаете с физическим оборудованием, войдите в BIOS/UEFI перед загрузкой ОС (обычно клавиши F2, F10, Del или Esc в зависимости от производителя). Включите виртуализацию (Intel VT-x или AMD-V), если планируете запускать виртуальные машины.

Настройте порядок загрузки, чтобы система стартовала с жесткого диска, а не с сетевых интерфейсов — это предотвращает загрузку вредоносного кода через PXE. Установите пароль на вход в BIOS для защиты от несанкционированных изменений.

Шаг 3. Конфигурация сетевых параметров

Сетевые настройки задают правила взаимодействия с другими узлами и интернетом.

Назначение статического IP-адреса или настройка DHCP

Для серверов предпочтительнее статический IP-адрес: он не меняется при перезагрузке и упрощает управление DNS-записями. В Linux конфигурация хранится в файлах /etc/netplan/ (Ubuntu) или /etc/sysconfig/network-scripts/ (CentOS).

Укажите адрес, маску подсети, шлюз по умолчанию. DHCP используют в динамических окружениях, но даже там серверам часто резервируют фиксированные адреса через MAC-привязку на DHCP-сервере.

Настройка шлюза, маски подсети, DNS

Шлюз — это адрес маршрутизатора, через который машина выходит за пределы локальной сети. Маска подсети определяет диапазон адресов внутри сегмента. DNS-серверы преобразуют доменные имена в IP-адреса.

Используйте публичные резолверы (8.8.8.8 от Google, 1.1.1.1 от Cloudflare) или внутренний DNS-сервер компании. Проверьте доступность командой ping или nslookup.

Шаг 4. Настройка безопасности

Защита системы начинается с ограничения доступа и фильтрации трафика. Первым делом смените стандартный SSH-порт с 22 на нестандартный (например, 2222) — это отсеет автоматизированные сканеры.

Запретите вход по паролю для root, используйте ключи SSH. Настройте брандмауэр (ufw в Ubuntu, firewalld в CentOS): откройте только необходимые порты (80 и 443 для веб-трафика, 22 или альтернативный для SSH), заблокируйте все остальное.

Установите fail2ban — утилиту, которая блокирует IP-адреса после нескольких неудачных попыток входа. Включите SELinux (в Red Hat-based дистрибутивах) или AppArmor (в Debian/Ubuntu) для мандатного контроля доступа. Регулярно проверяйте систему сканером уязвимостей вроде Lynis или OpenVAS.

Шаг 5. Установка и настройка основных серверных сервисов

Набор сервисов зависит от задач, но типичная связка для веб-проектов включает веб-сервер и систему управления базами данных.

Веб-сервер

Nginx — высокопроизводительное решение для отдачи статики и работы в качестве обратного прокси. Apache предлагает гибкие возможности конфигурации через .htaccess.

Для простых сайтов достаточно базовых настроек:

- укажите корневой каталог проекта;

- настройте виртуальные хосты для нескольких доменов на одной машине;

- включите сжатие gzip;

- добавьте SSL-сертификат от Let’s Encrypt.

Базы данных

MySQL/MariaDB — реляционные СУБД с широкой поддержкой и обширной документацией. PostgreSQL выбирают за продвинутые возможности работы со сложными запросами и соответствие стандартам SQL.

После установки измените пароль суперпользователя, создайте отдельного пользователя для приложения с минимальными правами, настройте удаленный доступ (если требуется), увеличьте лимиты буферов и кэша в зависимости от объема данных.

Шаг 6. Организация мониторинга, логирования и резервного копирования

Система без мониторинга — черный ящик, где проблемы обнаруживаются постфактум, когда пользователи уже жалуются. Установите агенты мониторинга (Prometheus + Grafana, Zabbix, Nagios), которые собирают метрики: загрузку процессора, использование оперативной памяти, заполненность дисков, сетевой трафик, доступность сервисов. Настройте уведомления на email, Telegram или Slack при превышении пороговых значений.

Логи сохраняют историю событий: попытки входа, запуски и остановки сервисов, ошибки приложений. Централизуйте сбор логов с помощью стека ELK (Elasticsearch, Logstash, Kibana) или Graylog. Автоматизируйте ротацию логов утилитой logrotate, чтобы старые записи не заполняли диск. Грамотный подход к тому, как создать и настроить сервер мониторинга, предотвращает множество аварийных ситуаций.

Резервное копирование защищает от потери данных. Используйте инструменты вроде rsync, Bacula или Borg для создания инкрементальных бэкапов. Храните копии на удаленном хранилище (другой физический сервер, облачный сервис). Обязательно тестируйте процедуру восстановления раз в квартал — бэкап, который нельзя развернуть, создает иллюзию безопасности.

Шаг 7. Тестирование и финальная проверка

Перед вводом в эксплуатацию убедитесь, что все компоненты работают корректно. Проверьте доступность веб-сервера из внешней сети: откройте сайт в браузере, убедитесь, что SSL-сертификат валиден.

Протестируйте подключение к базе данных извне (если разрешено) или из приложения. Убедитесь, что брандмауэр блокирует неразрешенные порты — попробуйте подключиться к закрытым сервисам с другой машины.

Запустите нагрузочное тестирование утилитами вроде Apache Bench (ab) или Siege, чтобы оценить, сколько одновременных запросов выдерживает конфигурация. Понимание того, как правильно настраивать сервер для конкретных нагрузок, приходит именно на этапе тестирования.

Проверьте работу системы мониторинга: создайте искусственную нагрузку и убедитесь, что графики отражают изменения, а уведомления приходят своевременно. Восстановите тестовые данные из бэкапа, чтобы убедиться, что процедура работает.

Частые ошибки при настройке сервера

Даже опытные администраторы допускают промахи, приводящие к простоям или утечкам данных. Рассмотрим типичные ловушки.

Неправильная конфигурация DNS и сетевых настроек

Опечатка в IP-адресе DNS-сервера приводит к тому, что система не может разрешать доменные имена, хотя сеть физически доступна. Неправильная маска подсети изолирует машину от других узлов локальной сети. Отсутствие маршрута по умолчанию блокирует доступ в интернет. Всегда проверяйте конфигурацию командами ping, traceroute, dig.

Неправильные настройки брандмауэра и портов

Открытие всех портов «на всякий случай» превращает машину в мишень для сканеров. Обратная крайность — закрытие нужных портов — делает сервисы недоступными. Типичная ошибка: настроить веб-сервер на порту 8080, но забыть открыть его в firewall. Или разрешить доступ к базе данных из любой точки мира, вместо того чтобы ограничить список разрешенных IP-адресов.

Ошибки в конфигурационных файлах

Синтаксическая ошибка в конфигурации Nginx или Apache приводит к отказу в запуске веб-сервера. Неверная строка подключения к базе данных в файле приложения — к сбою всего проекта.

Используйте валидаторы конфигурации (nginx -t, apachectl configtest), прежде чем перезапускать сервисы. Держите копии рабочих конфигураций в системе контроля версий (Git) — это позволит быстро откатиться к предыдущему состоянию.

Недостаточные ресурсы сервера (CPU, RAM, диск)

Недооценка нагрузки приводит к тому, что сайт падает в момент пикового трафика. База данных с 2 ГБ оперативной памяти не справится с миллионами записей. Заполненный на 100% диск блокирует любые операции записи, включая логи и временные файлы. Планируйте ресурсы с запасом: для веб-проекта минимум — 2 ядра CPU, 4 ГБ RAM, 50 ГБ SSD. Мониторинг поможет вовремя заметить рост нагрузки и добавить мощности.

Неправильная настройка безопасности и прав доступа

Работа под root постоянно, простые пароли типа «123456», отсутствие обновлений безопасности — классические уязвимости. Файлы конфигурации с правами 777 доступны на чтение и запись всем пользователям системы.

База данных, доступная из интернета без аутентификации, — приглашение для злоумышленников. Используйте принцип наименьших привилегий: каждый процесс и пользователь должен иметь минимальный набор прав.

Ошибки в маршрутизации и блокировки трафика

Неправильная таблица маршрутизации направляет пакеты не туда: запросы к локальным ресурсам уходят через внешний шлюз, увеличивая задержку. Блокировка ICMP (ping) усложняет диагностику проблем.

Асимметричная маршрутизация, когда запрос идет одним путем, а ответ возвращается другим, приводит к обрыву соединений. Документируйте сетевую топологию и правила маршрутизации.

Как настроить удаленный сервер

Удаленный доступ позволяет управлять машиной из любой точки мира. Для Linux используют SSH (Secure Shell) — защищенный протокол, который шифрует трафик. Windows Server поддерживает RDP (Remote Desktop Protocol) для графического интерфейса.

Чтобы настроить удаленный сервер через SSH, генерируйте пару ключей на локальной машине командой ssh-keygen. Публичный ключ скопируйте на сервер в файл ~/.ssh/authorized_keys. В конфигурации sshd (/etc/ssh/sshd_config) запретите вход по паролю (PasswordAuthentication no), включите аутентификацию по ключам (PubkeyAuthentication yes), смените порт с 22 на нестандартный. Перезапустите службу: systemctl restart sshd.

Для RDP откройте порт 3389 на брандмауэре Windows, включите разрешение удаленных подключений в свойствах системы. Используйте сложные пароли или сертификаты для аутентификации. Ограничьте список IP-адресов, с которых разрешен доступ, через правила брандмауэра или настройки облачного провайдера (Security Groups в AWS, Network Security Groups в Azure).

Как настроить локальный сервер

Локальный сервер развертывается на машине внутри корпоративной сети или дома для разработки, тестирования или внутренних сервисов. Процесс установки ОС и базовой конфигурации идентичен удаленному варианту, но сетевые настройки имеют особенности.

Чтобы настроить локальный сервер, назначьте ему статический IP-адрес из диапазона локальной сети (например, 192.168.1.100). Убедитесь, что адрес не конфликтует с другими устройствами. Настройте маршрутизатор или коммутатор, чтобы трафик с рабочих машин корректно доходил до сервера.

Если нужна доступность из интернета, настройте проброс портов (Port Forwarding) на роутере: внешние запросы на определенный порт перенаправляются на внутренний адрес сервера.

Для тестирования веб-разработки достаточно запустить локальный веб-сервер (Apache, Nginx) и открыть страницу по адресу http://192.168.1.100 в браузере на другой машине в сети. Используйте динамический DNS (DynDNS, No-IP), если провайдер выдает динамический публичный IP-адрес — это позволит обращаться к серверу по постоянному доменному имени.

Как настроить FTP-сервер

FTP (File Transfer Protocol) используется для передачи файлов между клиентом и сервером. Несмотря на возраст протокола, его применяют для обмена большими объемами данных, резервного копирования и работы с устаревшими системами.

Чтобы настроить FTP-сервер, установите программное обеспечение: vsftpd для Linux (Very Secure FTP Daemon) или FileZilla Server для Windows. В конфигурационном файле vsftpd (/etc/vsftpd.conf) разрешите локальным пользователям подключаться (local_enable=YES), запретите анонимный доступ (anonymous_enable=NO), включите запись файлов (write_enable=YES). Укажите корневую директорию для пользователей (chroot_local_user=YES), чтобы изолировать их от остальной файловой системы.

Стандартный FTP передает данные и пароли в открытом виде, поэтому предпочтительнее использовать FTPS (FTP over SSL/TLS) или SFTP (SSH File Transfer Protocol). Для FTPS сгенерируйте SSL-сертификат и укажите путь к нему в конфигурации vsftpd. Для SFTP достаточно рабочего SSH-сервера — протокол использует те же механизмы аутентификации и шифрования.

Откройте порты на брандмауэре: 21 для управляющего канала FTP, диапазон пассивных портов (например, 10000-10100) для передачи данных. В облачных окружениях добавьте соответствующие правила в группы безопасности. Проверьте подключение клиентом FileZilla, указав адрес сервера, имя пользователя и пароль.

Чек-лист по тому, как правильно настраивать сервер

Систематизированный перечень задач помогает ничего не упустить:

- Выбрать дистрибутив ОС в зависимости от задач проекта.

- Создать загрузочный носитель и установить систему.

- Обновить ОС и установить базовые утилиты.

- Настроить BIOS/UEFI (для физических серверов).

- Назначить статический IP-адрес, прописать шлюз и DNS.

- Настроить брандмауэр, открыть только необходимые порты.

- Сменить SSH-порт, запретить вход по паролю для root.

- Установить fail2ban для защиты от брутфорса.

- Установить и настроить веб-сервер (Nginx/Apache).

- Установить и настроить базу данных (MySQL/PostgreSQL).

- Получить SSL-сертификат от Let’s Encrypt.

- Настроить систему мониторинга (Prometheus, Zabbix).

- Настроить централизованный сбор логов (ELK, Graylog).

- Автоматизировать резервное копирование на удаленное хранилище.

- Протестировать процедуру восстановления из бэкапа.

- Провести нагрузочное тестирование (Apache Bench, Siege).

- Запустить сканер уязвимостей (Lynis, OpenVAS).

- Проверить доступность сервисов из внешней сети.

- Документировать конфигурацию и сохранить в системе контроля версий.

- Настроить уведомления о критических событиях.

Заключение

Грамотная конфигурация серверной инфраструктуры — фундамент надежной работы любого цифрового проекта. Пошаговый подход помогает избежать критических ошибок: от выбора операционной системы до организации резервного копирования.

Как правильно настраивать сервер для продуктивного использования — задача, требующая глубоких знаний и постоянного обновления компетенций. Ошибка в конфигурации безопасности открывает дверь хакерам, недооценка нагрузки приводит к простоям, отсутствие мониторинга превращает диагностику проблем в угадывание.

Ключевые рекомендации:

- всегда используйте принцип наименьших привилегий;

- автоматизируйте рутинные задачи;

- документируйте изменения;

- тестируйте бэкапы регулярно;

- не пренебрегайте мониторингом.

Платформа Work24 объединяет опытных системных администраторов и DevOps-инженеров, которые возьмут на себя развертывание, конфигурацию и поддержку серверной инфраструктуры любой сложности.

Закажите услугу и получите надежное решение. Помните, что время администратора стоит дорого. Иногда выгоднее доверить настройку сервиса профессионалам.

Комментарии